- MITRE Adversarial Tactics, Techniques & Common Knowledge

- Knowledge base of adversary tactics and techniques based on real-world observations

실세계에서 확인된 공격자들의 tactics와 techniques를 정리한 지식 베이스

크게 TTP 라고 불리는 개념이 있다.

- Tactics (why)

- Techniques (how)

- Procedures

그리고 대상 메트릭스도 크게 3가지가 있다.

- Enterprise (서버, 데스크탑)

- Mobile (모바일)

- ICS (제어 시스템)

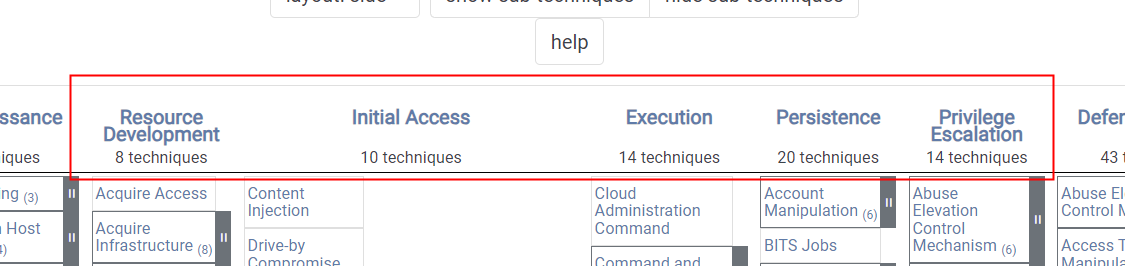

Tactics

- Tactics represent the “why” of an ATT&CK technique or sub-technique.

- 패스워드 크래킹은 "왜" 하는 걸까?

- It is the adversary’s tactical goal: the reason for performing an action.

- 목적 : credential access을 하기 위해

쉽게 이야기 해서 공격자의 목적이 담긴 전술이라고 보면 된다.

메트릭스로 따지면 각 테크닉의 가장 상단에 적힌거라 보면된다.

- Reconnaissance (정찰): The adversary is trying to gather information they can use to plan future operations.

- Resource Development (자원 개발): The adversary is trying to establish resources they can use to support operations.

- Initial Access (초기 접근): The adversary is trying to get into your network.

- Execution (실행): The adversary is trying to run malicious code.

- Persistence (지속): The adversary is trying to maintain their foothold.

- Privilege Escalation (권한 상승): The adversary is trying to gain higher-level permissions.

- Defense Evasion (방어 회피): The adversary is trying to avoid being detected.

- Credential Access (자격 접근): The adversary is trying to steal account names and passwords.

- Discovery (발견): The adversary is trying to figure out your environment.

- Lateral Movement (수평 이동): The adversary is trying to move through your environment.

- Collection (수집): The adversary is trying to gather data of interest to their goal.

- Command and Control (명령 제어): The adversary is trying to communicate with compromised systems to control them.

- Exfiltration (탈출): The adversary is trying to steal data.

- Impact (영향): The adversary is trying to manipulate, interrupt, or destroy your systems and data.

Techniques

Tatics를 실제로 진행하기 위한 구체적인 방법(how)에 해당한다.

- Phishing

- Adversaries may send phishing messages to gain access to victim systems.

- All forms of phishing are electronically delivered social engineering

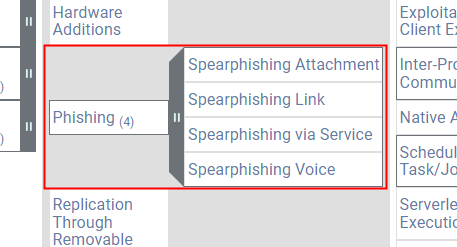

techniques에는 sub-techniques가 있는 경우도 있다.

- Phishing

- Sub-techniques (4)

- Spearphishing Attachment (T1566.001)

- Spearphishing Link (T1566.02)

- Spearphishing via Service (T1566.003)

- Spearphishing Voice (T1566.004)

- Sub-techniques (4)

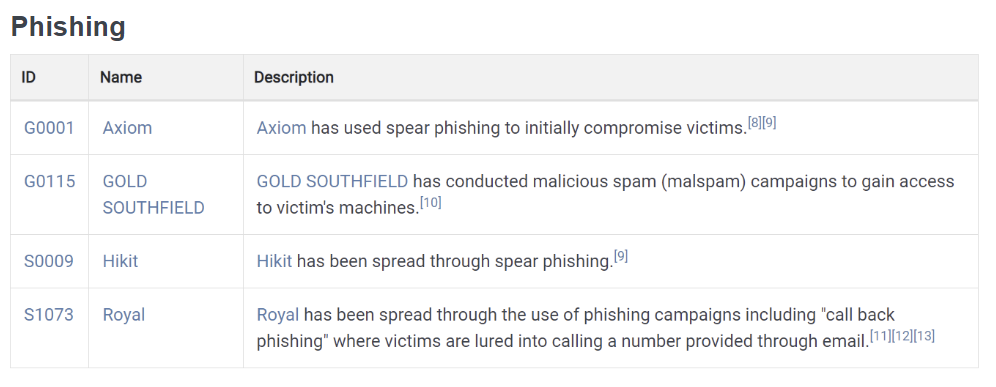

Procedures

한국어로 절차 라는 뜻인데 공격자가 어떤 테크닉과 서브 테크닉을 실현하기 위해 사용한 실제 사례라고 보면 된다.

예를 들어 패스워드 크래킹이면 뭘로 크래킹 할지가 여기에 해당한다. 존 더 리퍼가 있을 수도 있고 미미카츠를 쓸 수도 있고 그런 것 처럼

실제 태틱을 수행하는 도구나 방법등을 말한다.

거의 사례라고 보면 된다.

침해사고분석을 할 때 특정 공격 기법이 탐지되면 이 Procedures를 통해서 특정 그룹을 특정할 수도 있다.

'digital forensics' 카테고리의 다른 글

| [우암던전] Privilege Escalation: Exploitation for Privilege Escalation (2) | 2024.10.17 |

|---|---|

| [우암던전] john the ripper 사용법 (0) | 2024.09.20 |

| FAT32 VS exFAT (0) | 2024.06.12 |

| [volatility 3] 설치 및 리눅스(ubuntu) 메모리 분석 (2) | 2024.05.29 |

| 해시값 구하기 사이트 (0) | 2024.04.17 |